日比野 恒(著)

※1点の税込金額となります。 複数の商品をご購入いただいた場合のお支払金額は、 単品の税込金額の合計額とは異なる場合がございますので、予めご了承ください。

オンプレミス環境中心だったエンタープライズシステムはいまや、クラウド環境への移行が本格化しています。特に、手軽にスモールスタート可能なパブリッククラウドへの移行はすっかり一般的になりましたが、機密性の高いデータを誤って公開してしまったり、適切な設定がされていなかったりと、クラウド環境ならではのセキュリティインシデントが発生するようになってしまったのもまた事実です。

このような現代において、クラウドを主戦場とするシステム管理者/開発者には、従来どおりの、つまり「オンプレミス/クラウド共通の」セキュリティ管理を学ぶことはもちろん、「クラウド特化型の」セキュリティ管理の原則を学ぶことも必須となっています。それは、責任共有モデルなどクラウド固有の考え方を正しく知ることでもあり、同時に、クラウド利用によって得られる開発手法の変化や開発スピードの加速といった技術進歩にいち早く対応することでもあります。変わり続けるシステム構成や機能、それらに対応し続けながら、リアルタイムにリスクを検知し、ビジネスの損失を最小限に抑えるアプローチ、それが継続的セキュリティです。

継続的セキュリティを実現するための鍵となるのが、システムが出力するさまざまなログを含めたイベントデータの取扱いです。本書を読めば、継続的監視に必要なロギング、そして取得したログの集約や可視化、探索的分析などの活用方法を学ぶことができます。最大手のパブリッククラウドサービスの一つであるAWS(Amazon Web Service)を実例として、基本的な知識・考え方にはじまり、具体的なAWS上のマネージドサービスを使ったログ活用のベストプラクティスまでをも紹介する、網羅的かつ実践的な「クラウドセキュリティの教科書」と呼ぶにふさわしい一冊です。

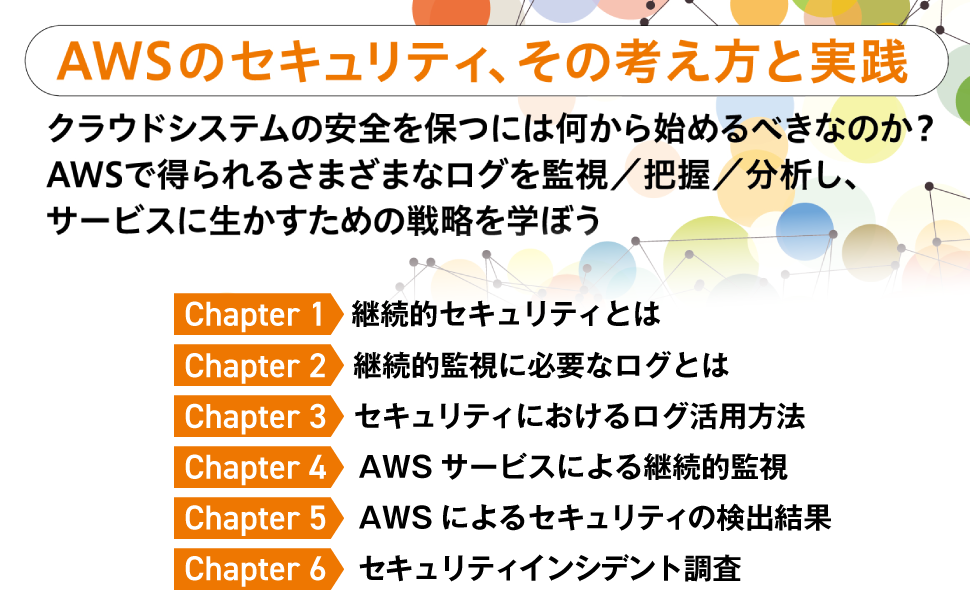

~目次~

Chapter 1:継続的セキュリティとは

Chapter 2:継続的監視に必要なログとは

Chapter 3:セキュリティにおけるログ活用方法

Chapter 4:AWSサービスによる継続的監視

Chapter 5:AWSによるセキュリティの検出結果

Chapter 6:セキュリティインシデント調査

Chapter 1:継続的セキュリティとは

1.1 クラウドによるセキュリティ

1.2 クラウドにおけるセキュリティ管理策

1.3 継続的セキュリティの必要性

1.4 実現のためのアプローチ

Chapter 2:継続的監視に必要なログとは

2.1 ログに期待される役割

2.2 CloudTrailの監査

2.3 セッションアクティビティログの監査

2.4 S3アクセスログの監査

2.5 RDS/AuroraのSQLクエリログの監査

2.6 CloudFront、ALB、API Gatewayのアクセスログ

2.7 AWS WAF、NetworkFirewall、VPC Flow Logsの通信ログ

2.8 EC2、ECS/Fargate のログ

Chapter 3:セキュリティにおけるログ活用方法

3.1 ログの集約

3.2 ログの探索的分析

3.3 ログの可視化

3.4 ログの監視

Chapter 4:AWSサービスによる継続的監視

4.1 セキュリティ基準

4.2 Findings

4.3 インサイト

4.4 対応と修復

Chapter 5:AWSによるセキュリティの検出結果

5.1 AWS Security Finding Formatとは

5.2 GuardDutyによる検出

5.3 AWS Configによる検出

5.4 Macieによる検出

5.5 Inspectorによる検出

5.6 IAM Access Analyzerによる検出

Chapter 6:セキュリティインシデント調査

6.1 インシデント調査のおもな手法

6.2 リスクシナリオ1 ――不正アクセス――

6.3 リスクシナリオ2 ――防護回避――

6.4 リスクシナリオ3 ――データ収集/情報漏洩――

6.5 リスクシナリオ4 ――DDoS攻撃――