【本書のポイント】

・解説とイラストがセットで理解しやすい

・考え方から技術、運用方法までを網羅

・キーワードから知りたい項目を調べやすい

・管理者にも開発者にも役立つ基本がわかる

【こんな人におすすめ】

・企業においてセキュリティ対策をしたい人

・セキュリティを考慮したシステムを開発したい人

・個人情報の管理における注意点を知りたい人

・セキュリティ関連の資格試験を受ける人

・自身のセキュリティを高める必要を感じている人

【内容紹介】

企業におけるセキュリティでは、

小さなことでも気づいたことを

少しずつ改善していく、

その積み重ねが大切です。

そこで、本書では見開きで

1つのテーマを取り上げ、

図解を交えて解説しています。

最初から順に読んで

体系的な知識を得るのはもちろん、

気になるテーマやキーワードに

注目しながら読むなど、

状況に合わせて活用してください。

【目次】

第1章 セキュリティの基本的な考え方 ~分類して考える~

第2章 ネットワークを狙った攻撃 ~招かれざる訪問者~

第3章 ウイルスとスパイウェア ~感染からパンデミックへ~

第4章 脆弱性への対応 ~不備を狙った攻撃~

第5章 暗号/署名/証明書とは ~秘密を守る技術~

第6章 組織的な対応 ~環境の変化に対応する~

第7章 セキュリティ関連の法律・ルールなど ~知らなかったでは済まされない~

この1冊で、セキュリティの考え方から技術、運用方法まで理解できます。(※紙の書籍と電子書籍でレイアウトが異なります)

解説とイラストがセットなので、文字だけでは想像しにくい技術がスッと頭に入ります。

体系的な学習はもちろん、知りたい項目を探して効率よく読むこともできます。

第1章 セキュリティの基本的な考え方 ~分類して考える~

1-1 攻撃者の目的 ~愉快犯、ハクティビズム、金銭奪取、サイバーテロ~

1-2 セキュリティに必要な考え方 ~情報資産、脅威、リスク~

1-3 脅威の分類 ~人的脅威、技術的脅威、物理的脅威~

1-4 内部不正が起きる理由 ~機会、動機、正当化~

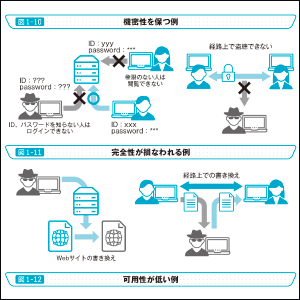

1-5 セキュリティの三要素 ~機密性、完全性、可用性~

1-6 三要素(CIA)以外の特性 ~真正性、責任追跡性、否認防止、信頼性~

1-7 コスト、利便性、安全性の考え方 ~トレードオフ~

1-8 適切な人にだけ権限を与える ~アクセス権、認証、認可、最小特権~

1-9 パスワードを狙った攻撃 ~総当たり攻撃、辞書攻撃、パスワードリスト攻撃~

1-10 使い捨てのパスワードで安全性を高める ~ワンタイムパスワード、多要素認証~

1-11 不正なログインから守る ~リスクベース認証、CAPTCHA~

1-12 パスワードを取り巻く環境の変化 ~シングルサインオン、パスワード管理ツール~

1-13 個人の身体的情報を利用する ~指紋認証、静脈認証、虹彩認証、顔認証~

やってみよう インターネットに接続するだけでわかってしまう情報を知ろう

第2章 ネットワークを狙った攻撃 ~招かれざる訪問者~

2-1 データの盗み見 ~盗聴~

2-2 データの信頼性を脅かす攻撃 ~改ざん~

2-3 特定人物になりすます ~なりすまし~

2-4 法律による不正アクセスの定義 ~不正アクセス~

2-5 無実の人が加害者に ~乗っ取り~

2-6 攻撃のための裏口を設置 ~バックドア、rootkit~

2-7 負荷をかけるタイプの攻撃 ~DoS攻撃、DDoS攻撃、ボットネット、メールボム~

2-8 攻撃をどこで防ぐか ~入口対策、出口対策、多層防御~

2-9 不正アクセス対策の基本 ~ファイアウォール、パケットフィルタリング~

2-10 通信の監視と分析 ~パケットキャプチャ~

2-11 外部からの侵入を検知・防止する ~IDS、IPS~

2-12 集中管理で対策効果を上げる ~UTM、SIEM~

2-13 ネットワークを分割する ~DMZ、検疫ネットワーク~

2-14 ネットワークへの接続を管理する ~MACアドレスフィルタリング~

2-15 安全な通信を実現する ~無線LANの暗号化と認証~

やってみよう 自分の行動を見ていたような広告が表示される理由を知ろう

第3章 ウイルスとスパイウェア ~感染からパンデミックへ~

3-1 マルウェアの種類 ~ウイルス、ワーム、トロイの木馬~

3-2 ウイルス対策の定番 ~ウイルス対策ソフトの導入、ウイルス定義ファイルの更新~

3-3 ウイルス対策ソフトの技術 ~ハニーポット、サンドボックス~

3-4 偽サイトを用いた攻撃 ~フィッシング、ファーミング~

3-5 メールによる攻撃や詐欺 ~スパムメール、ワンクリック詐欺、ビジネスメール詐欺~

3-6 情報を盗むソフトウェア ~スパイウェア、キーロガー~

3-7 身代金を要求するウイルス ~ランサムウェア~

3-8 防ぐのが困難な標的型攻撃 ~標的型攻撃、APT攻撃~

3-9 気をつけたいその他のWebの脅威 ~ドライブバイダウンロード、ファイル共有サービス~

3-10 ウイルス感染はPCだけではない ~IoT機器のウイルス~

やってみよう メールの差出人を偽装してみよう

第4章 脆弱性への対応 ~不備を狙った攻撃~

4-1 ソフトウェアの欠陥の分類 ~不具合、脆弱性、セキュリティホール~

4-2 脆弱性に対応する ~修正プログラム、セキュリティパッチ~

4-3 対策が不可能な攻撃? ~ゼロデイ攻撃~

4-4 データベースを不正に操作 ~SQLインジェクション~

4-5 複数のサイトを横断する攻撃 ~クロスサイトスクリプティング~

4-6 他人になりすまして攻撃 ~クロスサイトリクエストフォージェリ~

4-7 ログイン状態の乗っ取り ~セッションハイジャック~

4-8 メモリ領域の超過を悪用 ~バッファオーバーフロー~

4-9 脆弱性の有無を検査する ~脆弱性診断、ペネトレーションテスト、ポートスキャン~

4-10 Webアプリケーションを典型的な攻撃から守る ~WAF~

4-11 開発者が気をつけるべきこと ~セキュア・プログラミング~

4-12 便利なツールの脆弱性に注意 ~プラグイン、CMS~

4-13 脆弱性を定量的に評価する ~JVN、CVSS~

4-14 脆弱性情報を報告・共有する ~情報セキュリティ早期警戒パートナーシップガイドライン~

やってみよう 脆弱性を数値で評価してみよう

第5章 暗号/署名/証明書とは ~秘密を守る技術~

5-1 暗号の歴史 ~古典暗号、現代暗号~

5-2 高速な暗号方式 ~共通鍵暗号~

5-3 鍵配送問題を解決した暗号 ~公開鍵暗号~

5-4 公開鍵暗号を支える技術 ~証明書、認証局、PKI、ルート証明書、サーバ証明書~

5-5 改ざんの検出に使われる技術 ~ハッシュ~

5-6 公開鍵暗号のしくみを署名に使う ~電子署名、デジタル署名~

5-7 共通鍵暗号と公開鍵暗号の組み合わせ ~ハイブリッド暗号、SSL~

5-8 Webサイトの安全性は鍵マークが目印 ~HTTPS、常時SSL、SSLアクセラレータ~

5-9 安全性をさらに追求した暗号 ~RSA暗号、楕円曲線暗号~

5-10 暗号が安全でなくなるとどうなる? ~暗号の危殆化、CRL~

5-11 メールの安全性を高める ~PGP、S/MIME、SMTP over SSL、POP over SSL~

5-12 リモートでの安全な通信を実現 ~SSH、クライアント証明書、VPN、IPsec~

5-13 プログラムにも署名する ~コード署名、タイムスタンプ~

5-14 データ受け渡しの仲介に入る攻撃者 ~中間者攻撃~

やってみよう ファイルが改ざんされていないか確認しよう

第6章 組織的な対応 ~環境の変化に対応する~

6-1 組織の方針を決める ~情報セキュリティポリシー、プライバシーポリシー~

6-2 セキュリティにおける改善活動 ~ISMS、PDCAサイクル~

6-3 情報セキュリティ監査制度によるセキュリティレベルの向上 ~情報セキュリティ管理基準、情報セキュリティ監査基準~

6-4 最後の砦は「人」 ~情報セキュリティ教育~

6-5 インシデントへの初期対応 ~インシデント、CSIRT、SOC~

6-6 ショッピングサイトなどにおけるクレジットカードの管理 ~PCI DSS~

6-7 災害対策もセキュリティの一部 ~BCP、BCM、BIA~

6-8 リスクへの適切な対応とは ~リスクアセスメント、リスクマネジメント~

6-9 不適切なコンテンツから守る ~URLフィルタリング、コンテンツフィルタリング~

6-10 トラブル原因を究明する手がかりは記録 ~ログ管理・監視~

6-11 証拠を保全する ~フォレンジック~

6-12 モバイル機器の管理 ~MDM、BYOD~

6-13 情報システム部門が把握できないIT ~シャドーIT~

6-14 企業が情報漏えいを防ぐための考え方 ~シンクライアント、DLP~

6-15 物理的なセキュリティ ~施錠管理、入退室管理、クリアデスク、クリアスクリーン~

6-16 可用性を確保する ~UPS、二重化~

6-17 契約内容を確認する ~SLA~

やってみよう 自社のセキュリティポリシーや、使用しているサービスのプライバシーポリシーを見てみよう

第7章 セキュリティ関連の法律・ルールなど ~知らなかったでは済まされない~

7-1 個人情報の取り扱いルール ~個人情報保護法~

7-2 個人情報の利活用 ~オプトイン、オプトアウト、第三者提供、匿名化~

7-3 マイナンバーと法人番号の取り扱い ~マイナンバー法~

7-4 個人情報の管理体制への認定制度 ~プライバシーマーク~

7-5 厳格化されたEUの個人情報管理 ~GDPR~

7-6 不正アクセスを処罰する法律 ~不正アクセス禁止法~

7-7 ウイルスの作成・所持に対する処罰 ~ウイルス作成罪~

7-8 コンピュータに対する詐欺や業務妨害 ~電子計算機使用詐欺罪、電子計算機損壊等業務妨害罪~

7-9 著作物の無断利用に注意 ~著作権法、クリエイティブ・コモンズ~

7-10 プロバイダと電子メールのルール ~プロバイダ責任制限法、迷惑メール防止法~

7-11 デジタルでの文書管理に関する法律 ~電子署名法、e-文書法、電子帳簿保存法~

7-12 国が規定するセキュリティ戦略や理念 ~IT基本法、サイバーセキュリティ基本法、官民データ活用推進基本法~

7-13 セキュリティ関連の資格 ~情報セキュリティマネジメント試験、情報処理安全確保支援士、CISSP~

やってみよう 個人情報保護法に関連するガイドラインなどを調べよう

禿童子 さん

2019-11-14

サイバーセキュリティの初歩をつかむのにちょうどいい内容だった。見開き左に本文、右に図解という構成ですばやく概要をつかみたいときに便利。システムやソフトウェアの脆弱性を利用して攻撃・侵入・感染する多彩な「攻撃者」のテクニックの紹介はごく一部、やや防衛サイド(ブルーチーム)寄りの本かと。ペネトレーションテストの攻撃サイド(レッドチーム)の参考書はまだ少いので、最新情報はネットで検索した方が早いかも。基本的な概念の入門書として有用な本です。

kaizen@名古屋de朝活読書会 さん

2020-01-10

説明歌 CIA機密(confidentiality)完全(integrity)可能性(availability)。責任追跡否認信頼

Samiyo さん

2019-11-20

勉強しようと思い。広く浅くセキュリティ用語を図解。技術的なことを深く知るには他の本の方が良い。管理や法的な事を知るには分かりやすい入門書でした。 セキュリティは技術だけじゃなく、個々人のリテラシーと組織的な管理体制が整った上で成り立つものかと。GDPR(EUの個人情報保護法)を知らなかったので、制裁金が軽微なものでも12億(か売上2%)ある事に驚愕でした。